Apache HTTPD 多后缀解析漏洞

发布日期:2021-06-29 11:26:44

浏览次数:3

分类:技术文章

本文共 669 字,大约阅读时间需要 2 分钟。

声明

好好学习,天天向上

漏洞描述

Apache Httpd支持一个文件拥有多个后缀,不同的后缀执行不同的命令,也就是说当我们上传的文件中只要后缀名含有php,该文件就可以被解析成php文件

影响范围

该漏洞和apache版本和php版本无关,属于用户配置不当造成的解析漏洞

复现过程

这里使用2.4.10版本

使用vulhub

cd /app/vulhub-master/httpd/apache_parsing_vulnerability

使用docker启动

docker-compose builddocker-compose up -d

环境启动后,访问http://your-ip

http://192.168.239.129

访问,无法正常显示

http://192.168.239.129/uploadfiles/apache.php

访问,可以正常显示

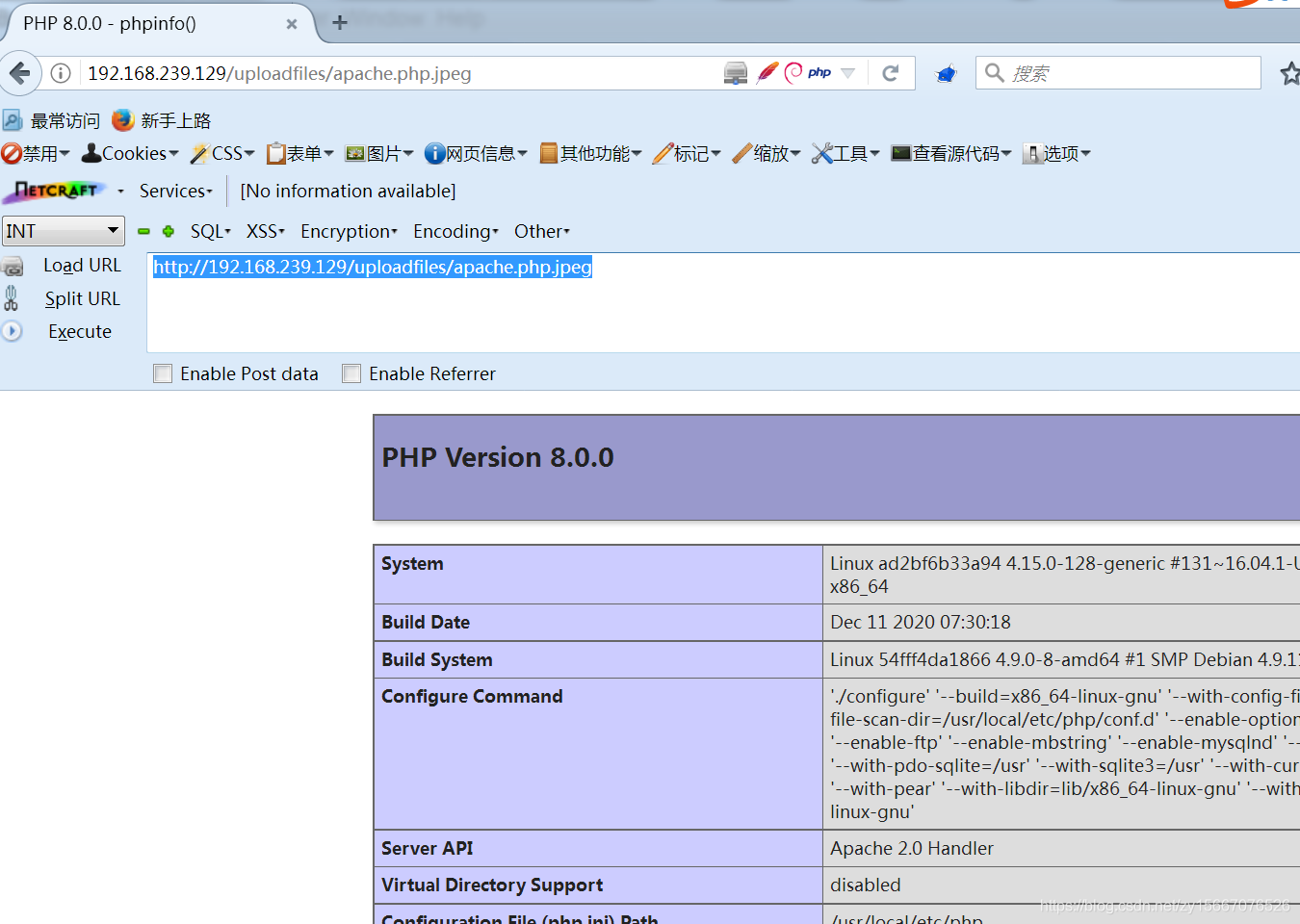

http://192.168.239.129/uploadfiles/apache.php.jpeg

关闭镜像(每次用完后关闭)

docker-compose down

docker-compose常用命令

拉镜像(进入到vulhub某个具体目录后)

docker-compose builddocker-compose up -d

镜像查询(查到的第一列就是ID值)

docker ps -a

进入指定镜像里面(根据上一条查出的ID进入)

docker exec -it ID /bin/bash

关闭镜像(每次用完后关闭)

docker-compose down

转载地址:https://blog.csdn.net/zy15667076526/article/details/111414275 如侵犯您的版权,请留言回复原文章的地址,我们会给您删除此文章,给您带来不便请您谅解!

发表评论

最新留言

关注你微信了!

[***.104.42.241]2024年04月27日 10时40分57秒

关于作者

喝酒易醉,品茶养心,人生如梦,品茶悟道,何以解忧?唯有杜康!

-- 愿君每日到此一游!

推荐文章

灵魂四连问:API 接口应该如何设计?如何保证安全?如何签名?如何防重?

2019-04-29

一个依赖搞定 Spring Boot 反爬虫,防止接口盗刷!

2019-04-29

酸爽!IDEA 中这么玩 MyBatis,让编码速度飞起!

2019-04-29

已拿 Offer!字节跳动面试经验分享

2019-04-29

汇总一下 Intellij IDEA 常用的牛逼插件!

2019-04-29

给 Spring Boot 项目减减肥!18.18M 到 0.18M 是如何做到的?

2019-04-29

Java高并发之设计模式,设计思想

2019-04-29

再见,Navicat!我爱上了别人...

2019-04-29

我,一个靠GitHub打赏谋生的码农,年入十万美元

2019-04-29

面试官扎心一问:数据量很大,分页查询很慢,有什么优化方案?

2019-04-29

说说 Spring MVC 的执行过程?

2019-04-29

他被称为"中国第一程序员",一人之力单挑微软,如今拜入武当修道

2019-04-29

TCP协议面试灵魂10问,建议收藏~

2019-04-29

消息队列常见的几种使用场景介绍!

2019-04-29

害!天天在公司写业务代码,面几家挂几家,感觉自己快废了!

2019-04-29

重磅!阿里推出国产开源的 JDK!

2019-04-29

为什么 SQL 语句不要过多的 join?

2019-04-29

Windows路由表透析

2019-04-29