本文共 7213 字,大约阅读时间需要 24 分钟。

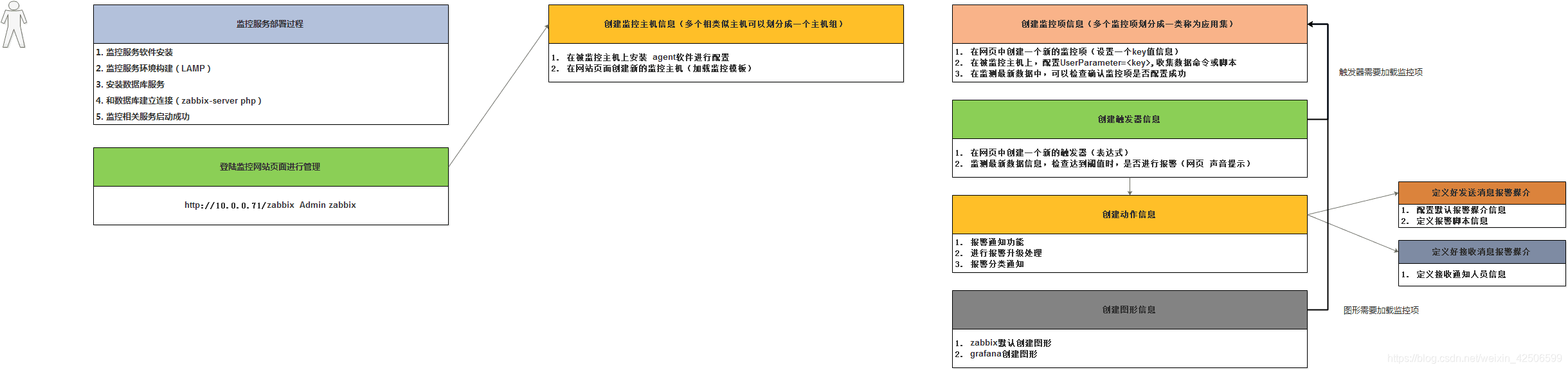

zabbix基础总结梳理:

1.监控服务如何出图显示 zabbix默认出图方式 grafana出图方式 运维领域:自动化 ansible剧本 shell 可视化 虚拟化 (OpenStack docker)监控服务阶段: 掌握阶段(安装部署 基础配置) ----熟悉阶段(熟悉网页的配置 企业实践监控平台经验)—精通阶段(高级功能 二次开发)

1.监控服务软件安装部署

2.监控服务环境构建 3.数据库服务安装 4.和数据库建立连接(zabbix-server PHP) 5.监控相关服务启动登录zabbix页面进行管理配置

创建监控主机信息(多个类似的主机可以划分为一个主机组)

1.在被监控主机上安装zabbix-agent软件配置 2.网站页面创建新的监控主机(加载监控模板----我们现在使用的是默认的模板)自定义监控项信息(先有监控项—再有触发器)

1.在网页中创建一个新的触发器(表达式)

2.监测最新数据信息,检查达到阈值时是否进行报警(页面通过动作、声音)创建动作信息

1报警通知功能 2.进行报警的升级处理(发给运维人员 发送给主管 发送给领导) 3报警分类通知定义好发送的消息的报警媒介

1.配置默认报警媒介信息 2.定义报警脚本信息创建图形信息(图形需要加载监控项)

1.zabbix默认创建图形 2.grafana创建图形企业中遇到报警信息,如何进行修复:

1确认报警主机信息 2.确认报警的监控信息 监控系统用户登录(监控项) 关注监控项的key值信息 3.确认报警的触发信息 表达式信息 监控模板配置方法

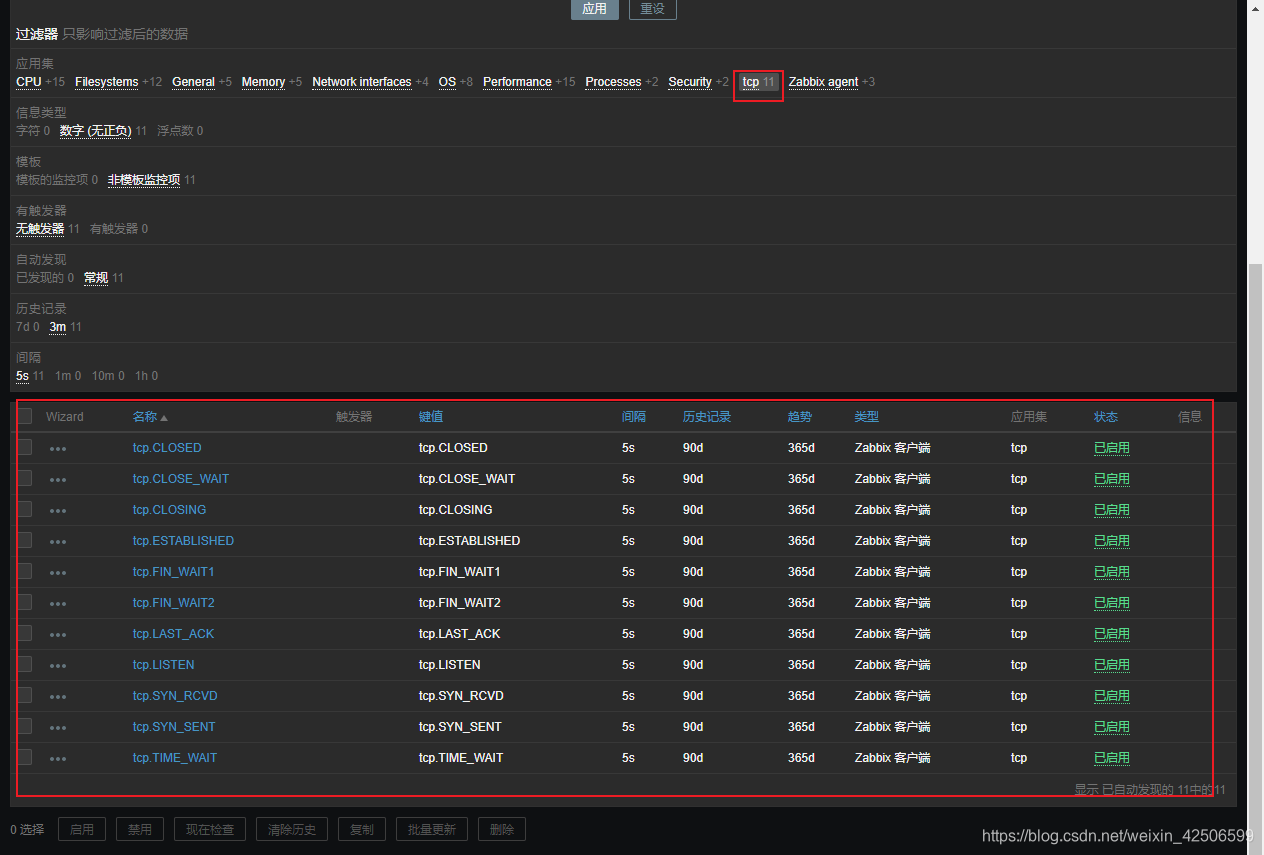

监控模板配置方法 假设提出需求:监控主机tcp11种状态信息

第一个步骤:配置监控项key信息

cd /etc/zabbix/zabbix_agentd.d/cat >> tcp_status <

获取状态集:

[root@localhost ~]# netstat -ant|grep "ESTABLISHED"tcp 0 52 10.0.0.71:22 10.0.0.1:52653 ESTABLISHEDtcp6 0 0 10.0.0.71:80 10.0.0.1:54735 ESTABLISHED[root@localhost ~]# netstat -ant|grep "ESTABLISHED"|wc -l2[root@localhost ~]# netstat -ant|grep -c "ESTABLISHED"2

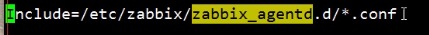

加载目录中其他的信息

使用简便方式(脚本方式配置在zabbix-agent文件中)

for name in `cat tcp_status`;do echo "UserParameter=tcp.$name,netstat -ant|grep -c '$name'";done

追加到文件中

for name in `cat tcp_status`;do echo "UserParameter=tcp.$name,netstat -ant|grep -c '$name'">>userparameter_tcpstatus.conf;done

重启服务

systemctl restart zabbix-agent.service

第二个步骤:测试定义的监控是否可以实现查看key值

[root@localhost zabbix_agentd.d]# zabbix_get -s 10.0.0.71 -k tcp.CLOSED0

第三个步骤:创建监控项(如果是页面的话,需要配置很多个即使是克隆,所以使用批量创建—以下下就是创建的步骤)

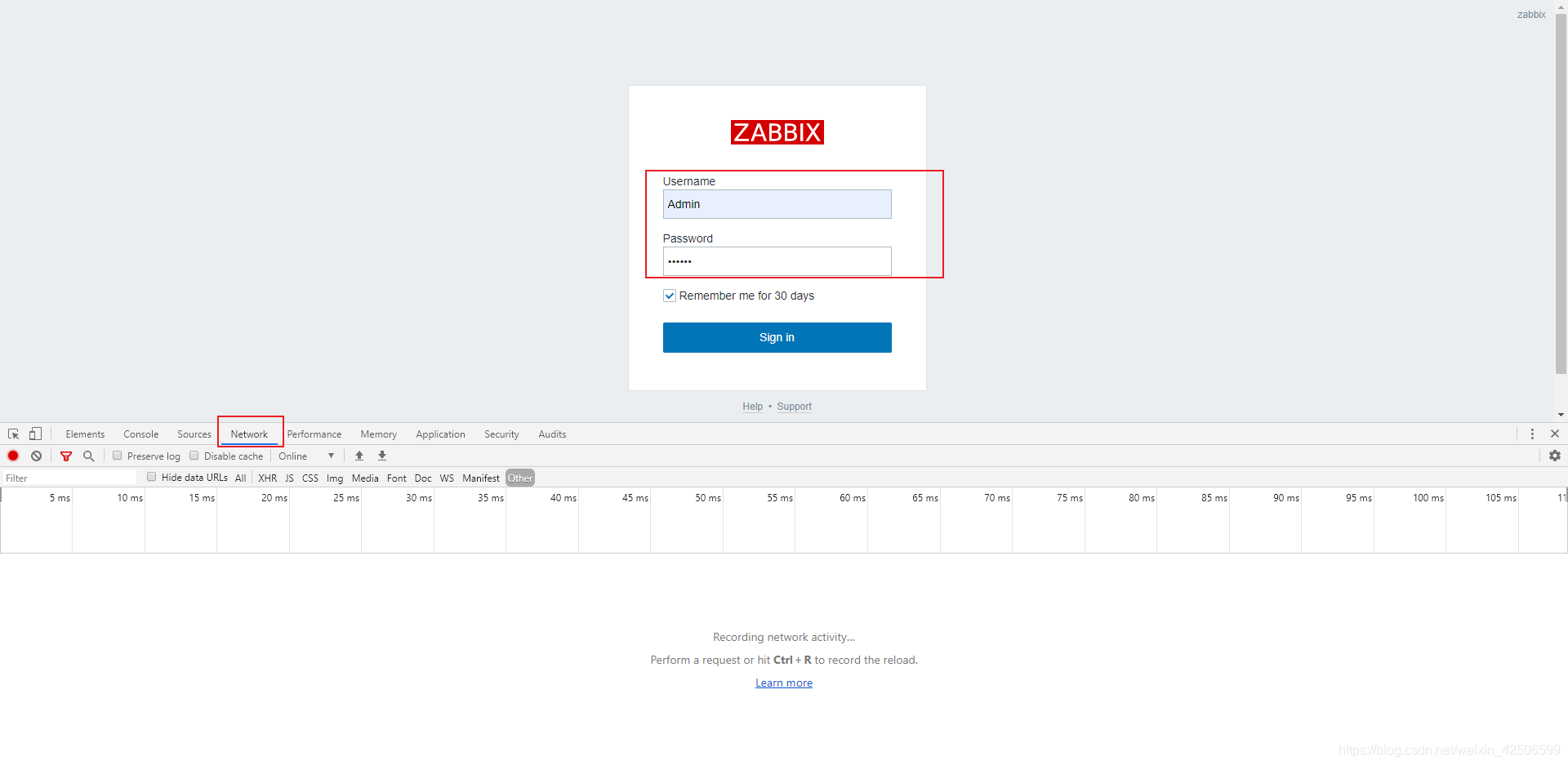

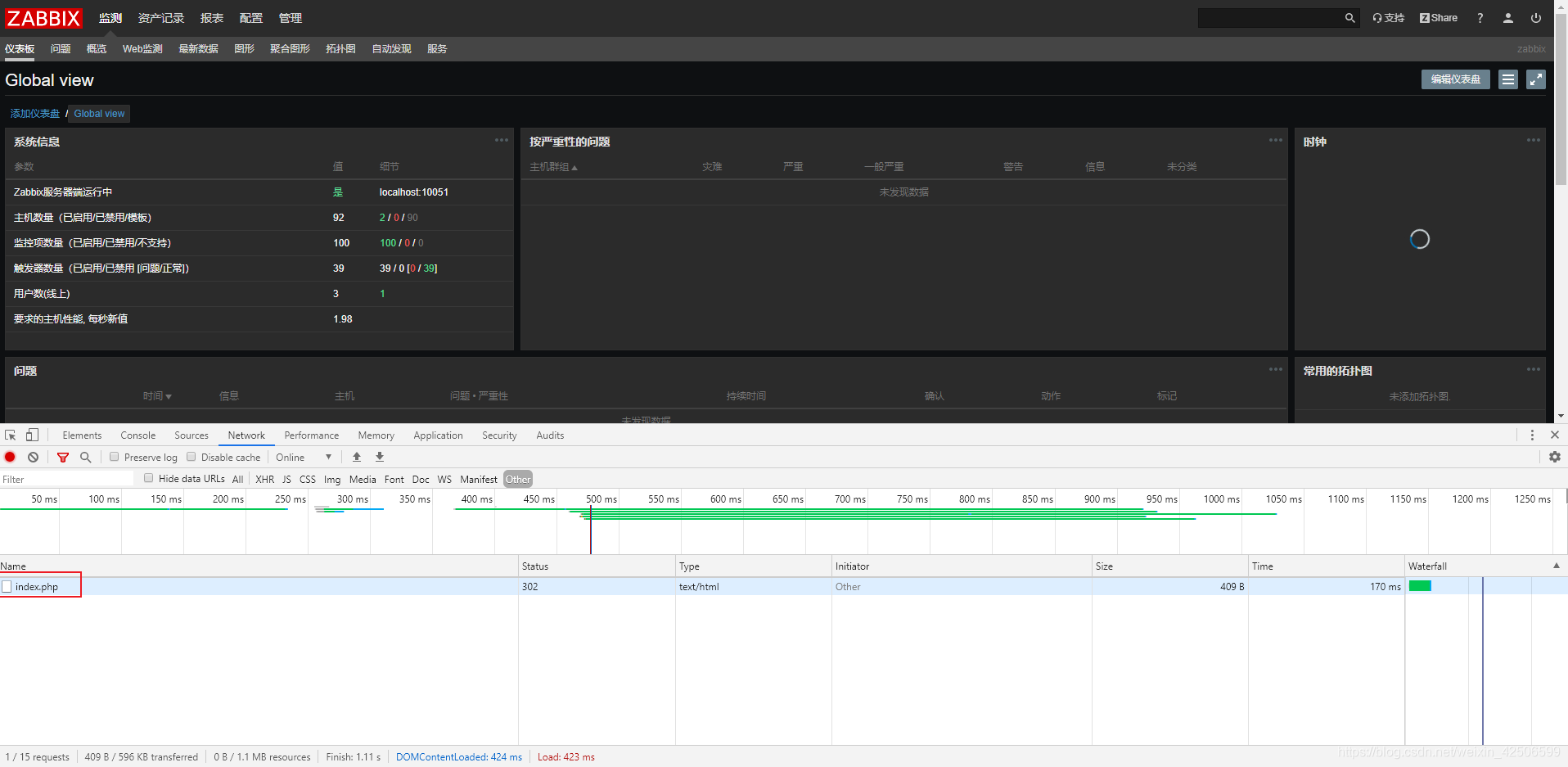

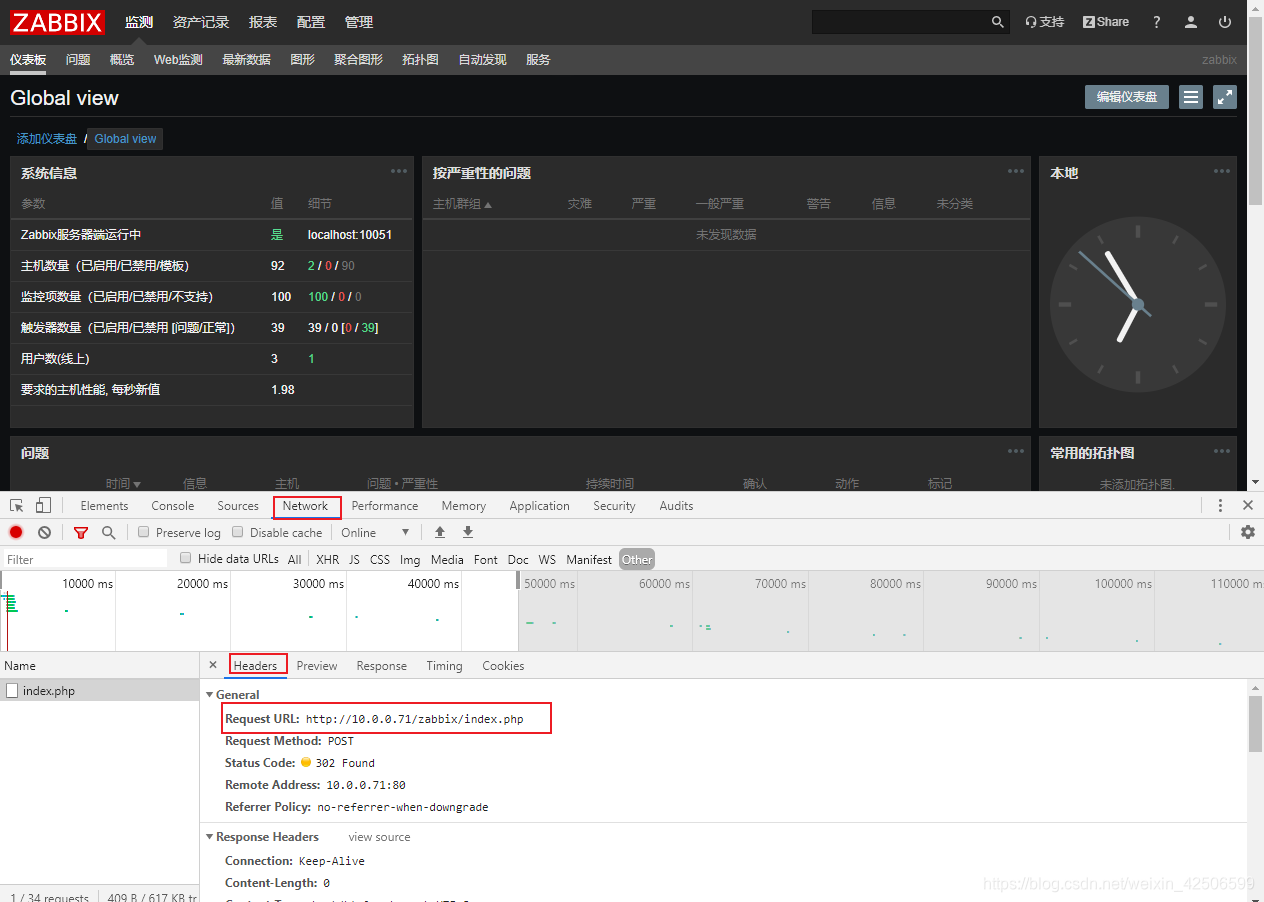

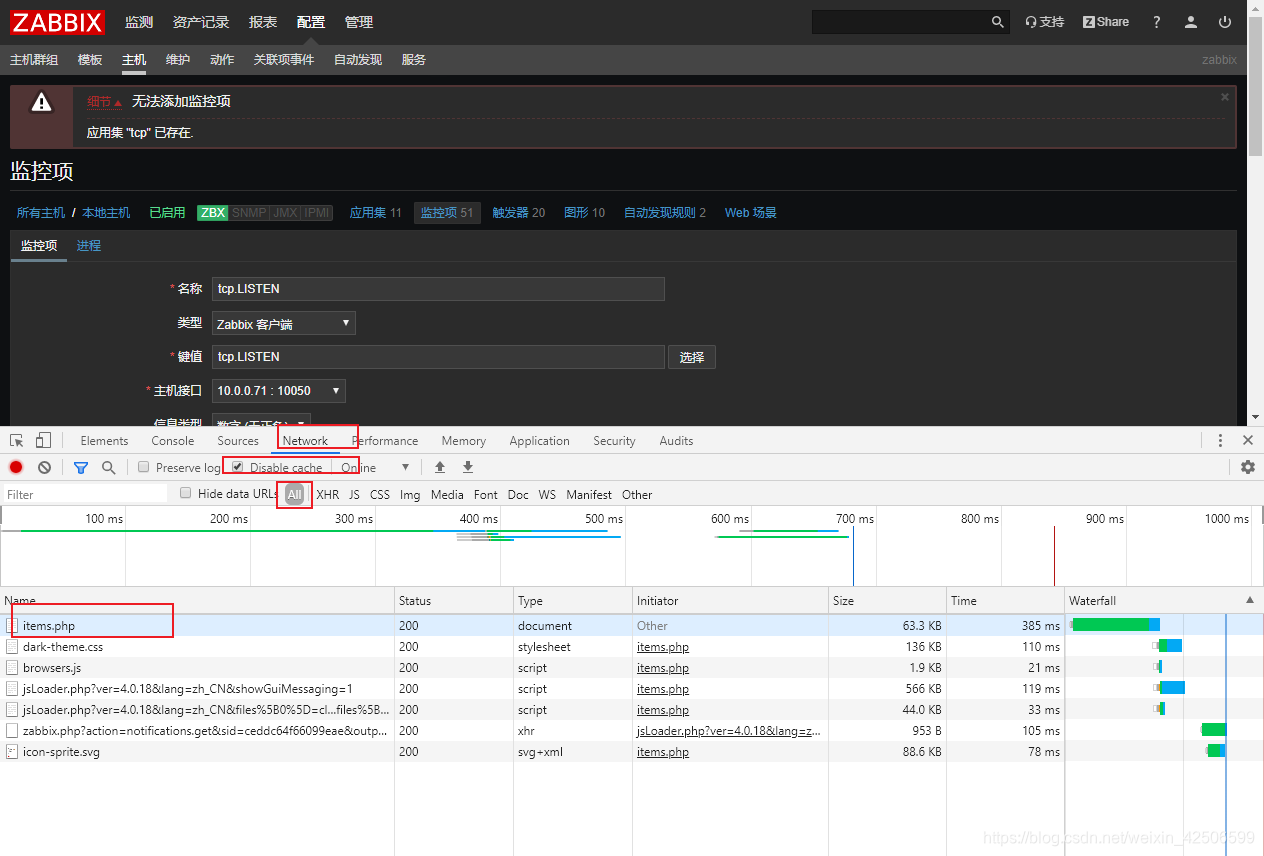

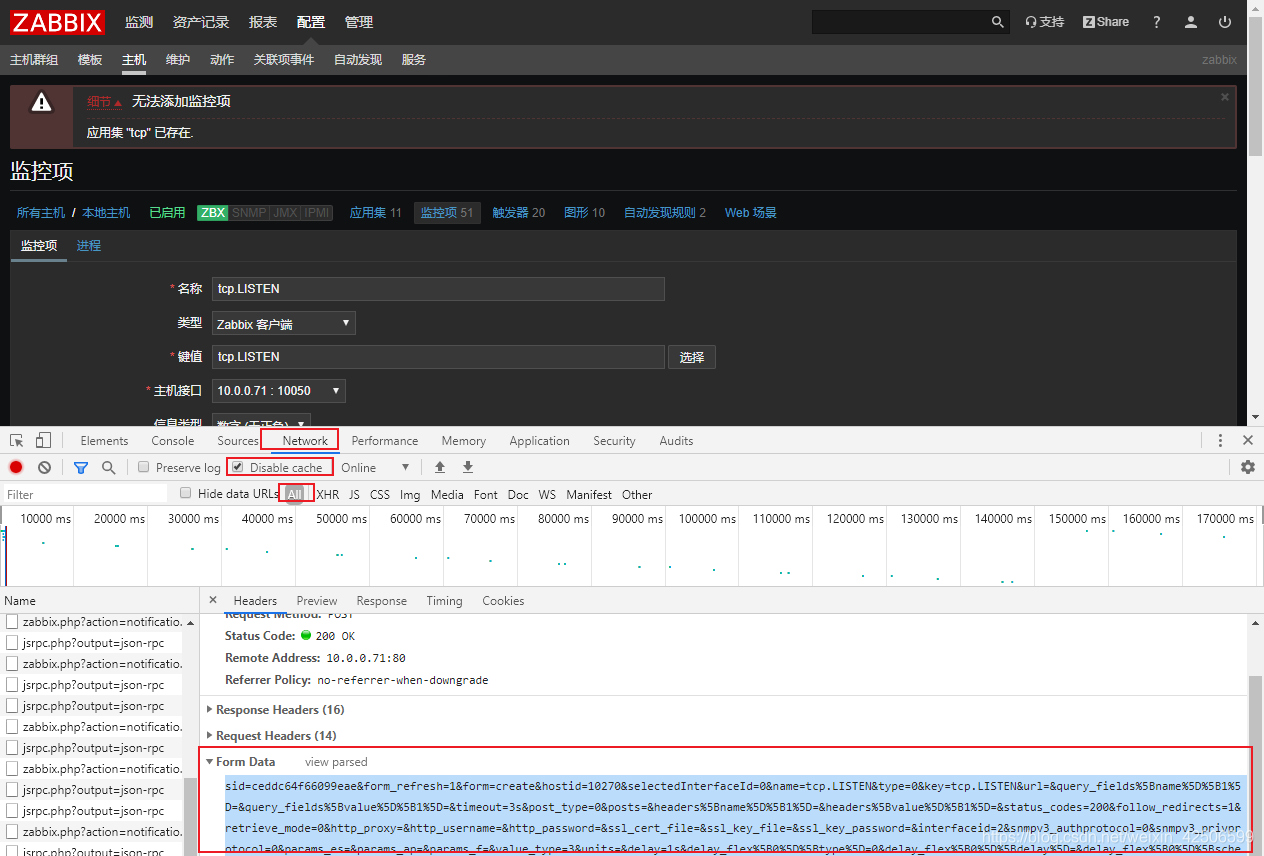

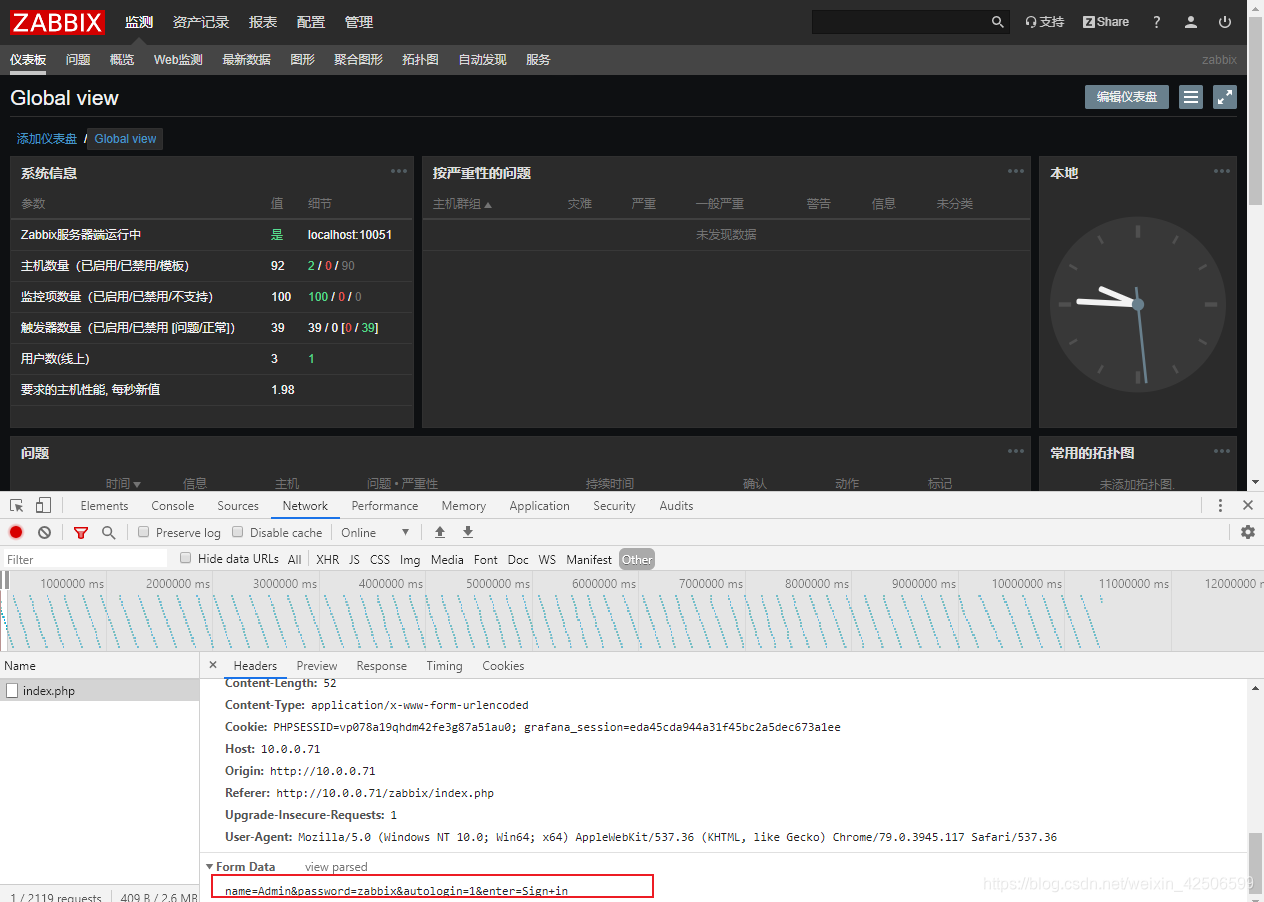

1)收集页面HTTP报文数据信息

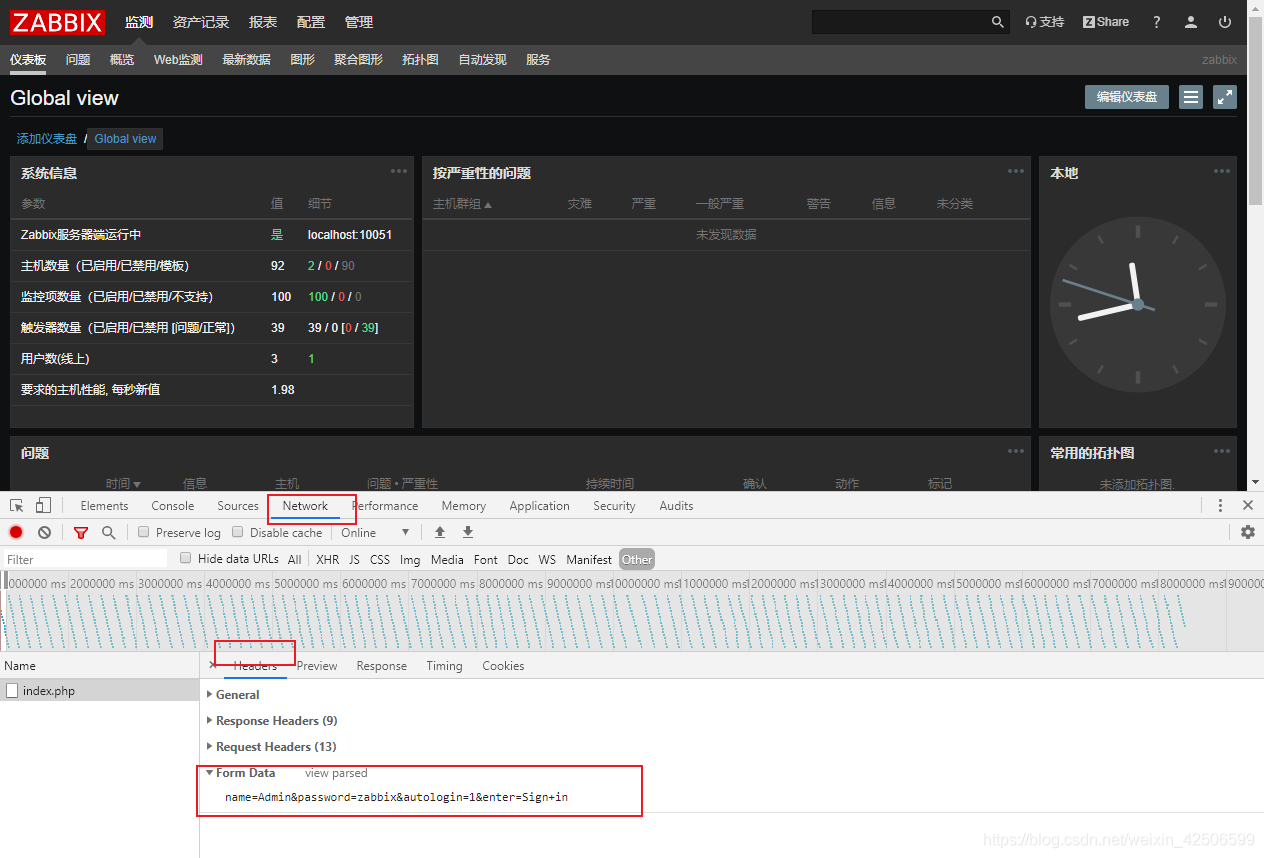

登录页面HTTP报文信息 访问域名信息http://10.0.0.71/zabbix/index.php 请求提交信息:name=Admin&password=zabbix&autologin=1&enter=Sign+in 配置页面HTTP报文信息

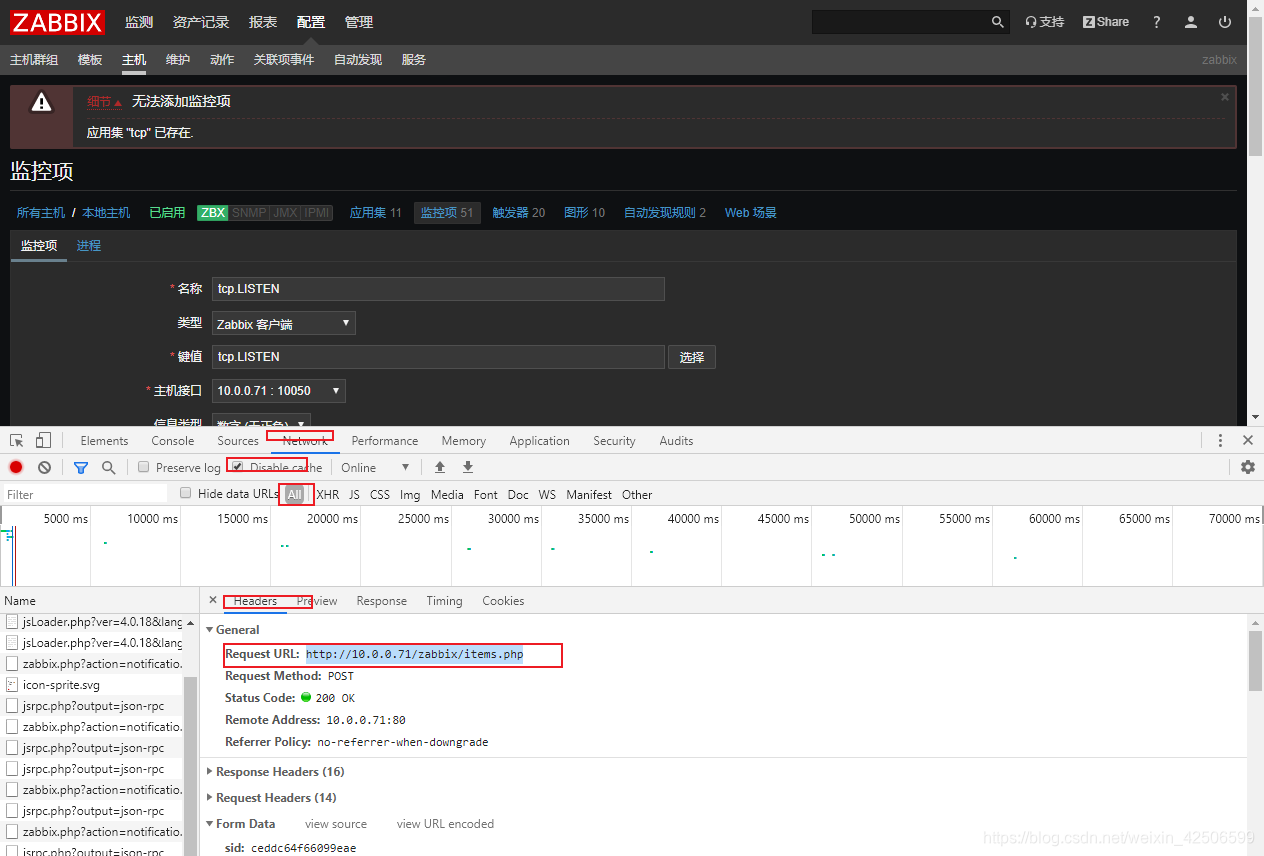

访问域名信息:http://10.0.0.71/zabbix/items.php 清请求提交信息:sid=ceddc64f66099eae&form_refresh=1&form=create&hostid=10270&selectedInterfaceId=0&name=tcp.LISTEN&type=0&key=tcp.LISTEN&url=&query_fields%5Bname%5D%5B1%5D=&query_fields%5Bvalue%5D%5B1%5D=&timeout=3s&post_type=0&posts=&headers%5Bname%5D%5B1%5D=&headers%5Bvalue%5D%5B1%5D=&status_codes=200&follow_redirects=1&retrieve_mode=0&http_proxy=&http_username=&http_password=&ssl_cert_file=&ssl_key_file=&ssl_key_password=&interfaceid=2&snmpv3_authprotocol=0&snmpv3_privprotocol=0¶ms_es=¶ms_ap=¶ms_f=&value_type=3&units=&delay=1s&delay_flex%5B0%5D%5Btype%5D=0&delay_flex%5B0%5D%5Bdelay%5D=&delay_flex%5B0%5D%5Bschedule%5D=&delay_flex%5B0%5D%5Bperiod%5D=&history_mode=1&history=90d&trends_mode=1&trends=365d&valuemapid=0&new_application=tcp&applications%5B%5D=0&inventory_link=0&description=&status=0&add=%E6%B7%BB%E5%8A%A0

登录页面HTTP报文信息

监控配置HTTP报文信息

监控配置HTTP报文信息

第二个步骤:利用命令访问监控服务网站

补充:curl命令参数信息

-b String or file to read cookies from (H) 读取指定cookie文件或cookie字符串信息 -c Write cookies to this file after operation (H) 写入cookie到指定文件中 -d HTTP POST data (H) 提交数据信息访问监控服务登录页面 生成一个cookie文件

curl -L -b cookie -c cookie http://10.0.0.71/zabbix/index.php

[root@lb01 ~]# cat cookie # Netscape HTTP Cookie File# http://curl.haxx.se/docs/http-cookies.html# This file was generated by libcurl! Edit at your own risk.#HttpOnly_10.0.0.71 FALSE /zabbix FALSE 0 PHPSESSID mdoastgggha6nuqluu5apgb8q1[root@lb01 ~]#

测试魔衣浏览器登录监控页面

curl -d 信息 提交的数据信息[root@localhost zabbix_agentd.d]# curl -L -b cookie -c cookie -d "name=Admin&password=zabbix&autologin=1&en" "http://10.0.0.71/zabbix/index.php" >>index.html % Total % Received % Xferd Average Speed Time Time Time Current Dload Upload Total Spent Left Speed100 4215 100 4174 100 41 63921 627 --:--:-- --:--:-- --:--:-- 64215[root@localhost zabbix_agentd.d]#

登录完成之后生成的cookie文件会出现两行东西

[root@lb01 ~]# cat cookie # Netscape HTTP Cookie File# http://curl.haxx.se/docs/http-cookies.html# This file was generated by libcurl! Edit at your own risk.#HttpOnly_10.0.0.71 FALSE /zabbix FALSE 0 PHPSESSID mdoastgggha6nuqluu5apgb8q1#HttpOnly_10.0.0.71 FALSE /zabbix FALSE 1585238484 zbx_sessionid 1600716bfa005feb7e68d655d19a9be4[root@lb01 ~]#

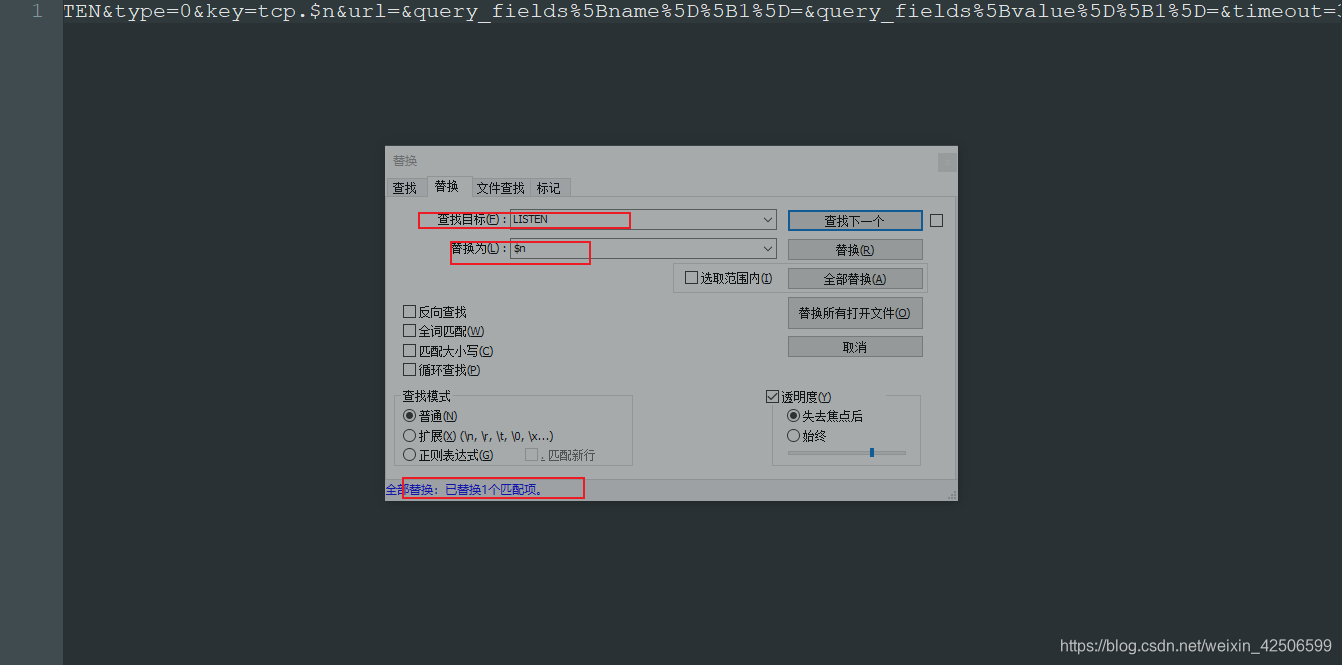

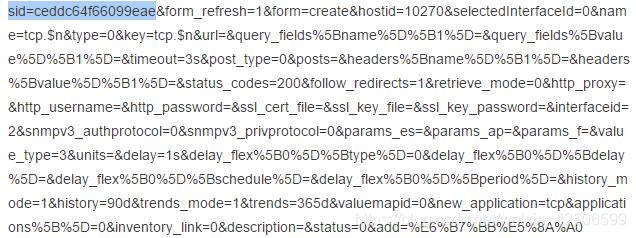

sid=ceddc64f66099eae&form_refresh=1&form=create&hostid=10270&selectedInterfaceId=0&name=tcp.$n&type=0&key=tcp.$n&url=&query_fields%5Bname%5D%5B1%5D=&query_fields%5Bvalue%5D%5B1%5D=&timeout=3s&post_type=0&posts=&headers%5Bname%5D%5B1%5D=&headers%5Bvalue%5D%5B1%5D=&status_codes=200&follow_redirects=1&retrieve_mode=0&http_proxy=&http_username=&http_password=&ssl_cert_file=&ssl_key_file=&ssl_key_password=&interfaceid=2&snmpv3_authprotocol=0&snmpv3_privprotocol=0¶ms_es=¶ms_ap=¶ms_f=&value_type=3&units=&delay=1s&delay_flex%5B0%5D%5Btype%5D=0&delay_flex%5B0%5D%5Bdelay%5D=&delay_flex%5B0%5D%5Bschedule%5D=&delay_flex%5B0%5D%5Bperiod%5D=&history_mode=1&history=90d&trends_mode=1&trends=365d&valuemapid=0&new_application=tcp&applications%5B%5D=0&inventory_link=0&description=&status=0&add=%E6%B7%BB%E5%8A%A0 替换完成后更改sid信息

[root@lb01 ~]# curl -L -b cookie -c cookie -d "dafdafdasfdsa" "http://10.0.0.71/zabbix/items.php" >> test.html % Total % Received % Xferd Average Speed Time Time Time Current Dload Upload Total Spent Left Speed100 95651 0 95638 100 13 322k 44 --:--:-- --:--:-- --:--:-- 322k[root@lb01 ~]#

替换sid信息

sid=7e68d655d19a9be4&form_refresh=1&form=create&hostid=10270&selectedInterfaceId=0&name=tcp.$n&type=0&key=tcp.$n&url=&query_fields%5Bname%5D%5B1%5D=&query_fields%5Bvalue%5D%5B1%5D=&timeout=3s&post_type=0&posts=&headers%5Bname%5D%5B1%5D=&headers%5Bvalue%5D%5B1%5D=&status_codes=200&follow_redirects=1&retrieve_mode=0&http_proxy=&http_username=&http_password=&ssl_cert_file=&ssl_key_file=&ssl_key_password=&interfaceid=2&snmpv3_authprotocol=0&snmpv3_privprotocol=0¶ms_es=¶ms_ap=¶ms_f=&value_type=3&units=&delay=1s&delay_flex%5B0%5D%5Btype%5D=0&delay_flex%5B0%5D%5Bdelay%5D=&delay_flex%5B0%5D%5Bschedule%5D=&delay_flex%5B0%5D%5Bperiod%5D=&history_mode=1&history=90d&trends_mode=1&trends=365d&valuemapid=0&new_application=tcp&applications%5B%5D=0&inventory_link=0&description=&status=0&add=%E6%B7%BB%E5%8A%A0

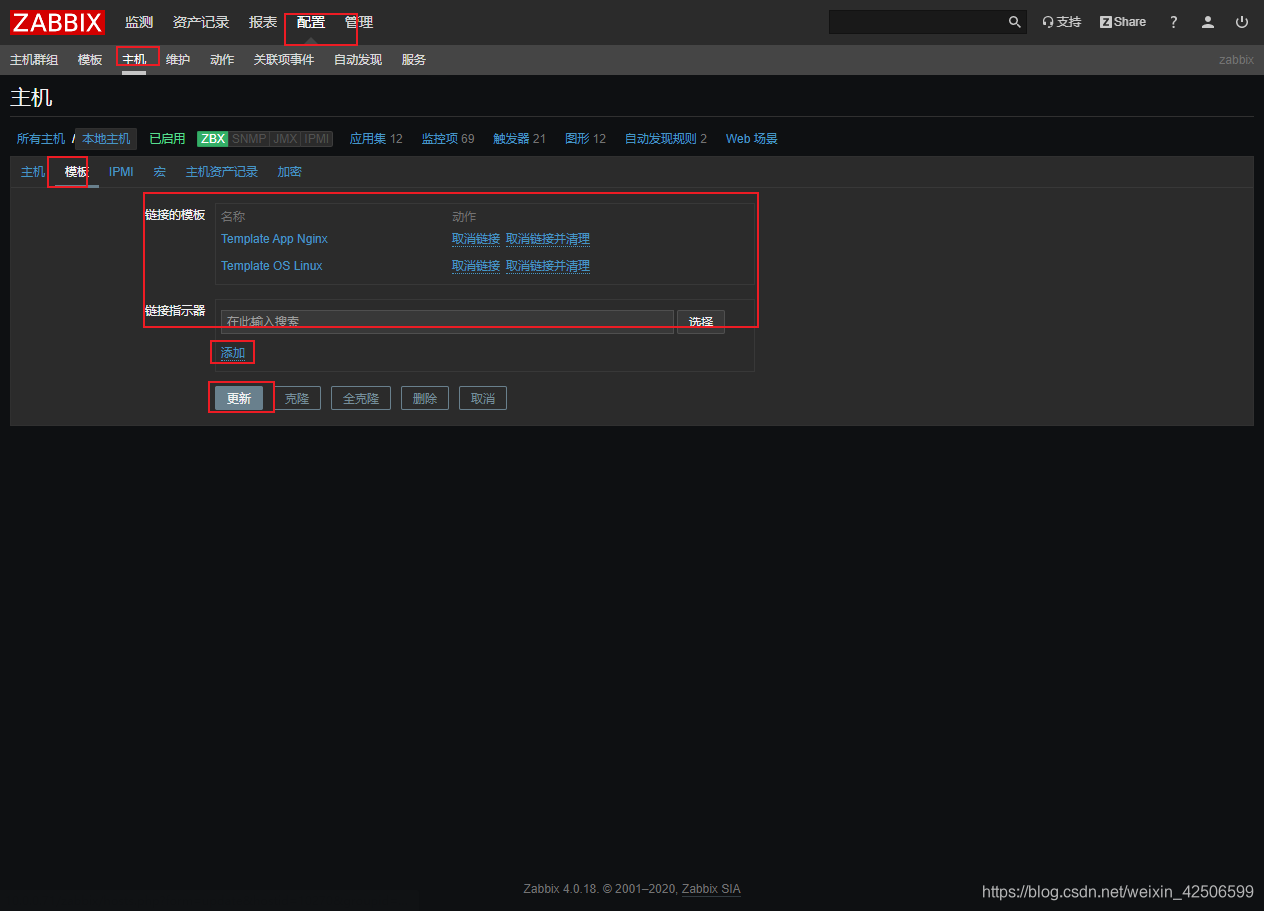

使用模板

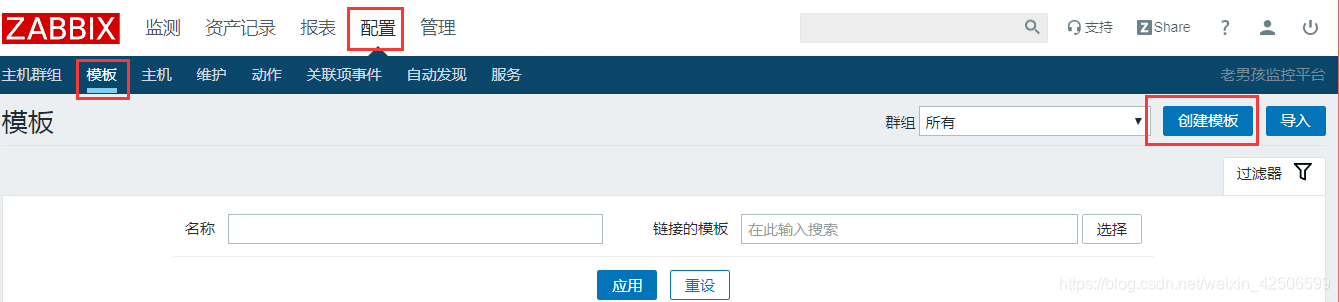

模板作用:减轻主机监控项复杂度、提高监控效率 第一个历程:创建出一个新的模板 第二个历程:在模板中创建监控项 触发器 图形 应用集 第三个历程:让主机调用主机模板监控平台数据迁移: 监控技术经验

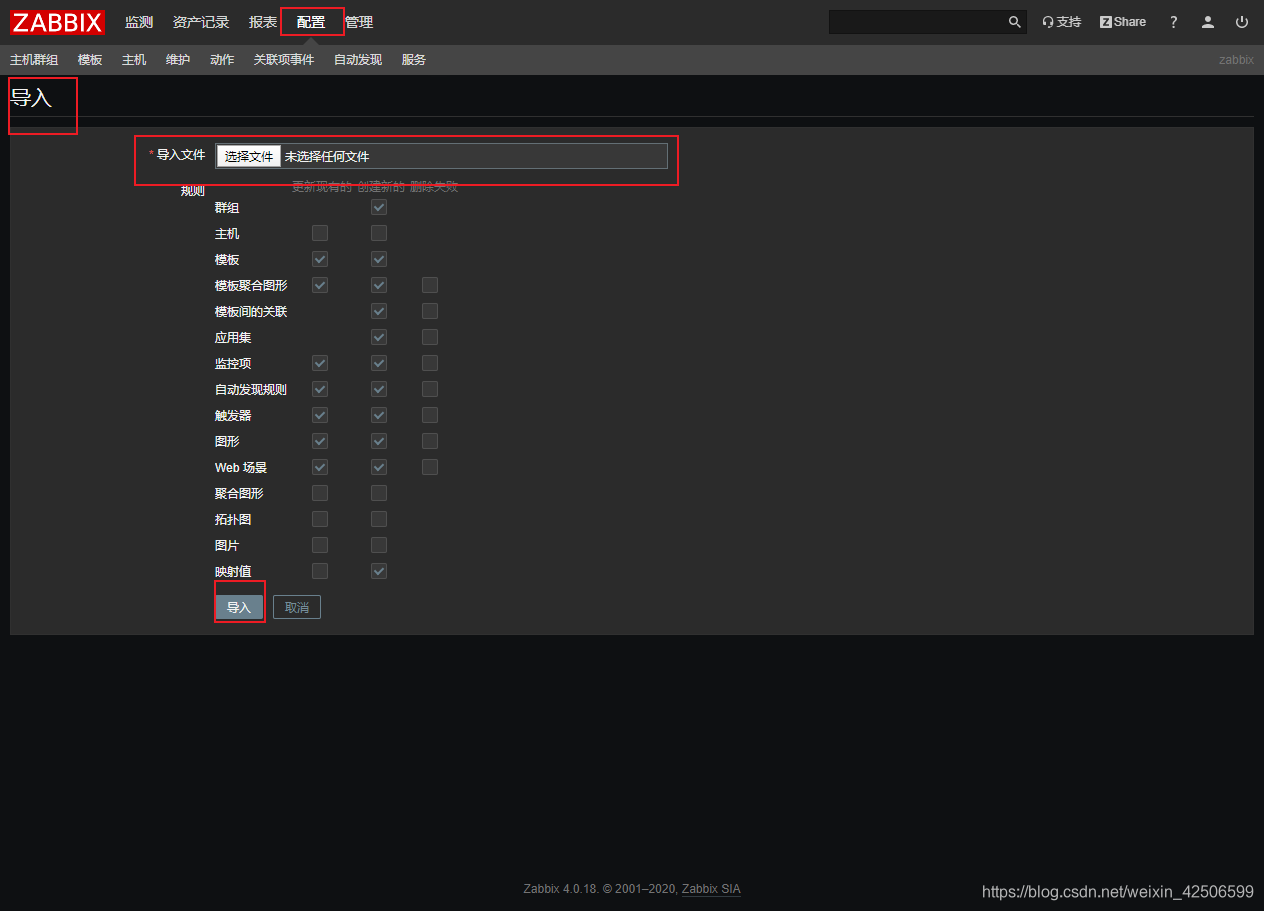

1.迁移导出模板信息 2.迁移导出监控配置文件信息 3.迁移监控数据脚本文件

借鉴其他人的监控模板(企业使用监控的方式)

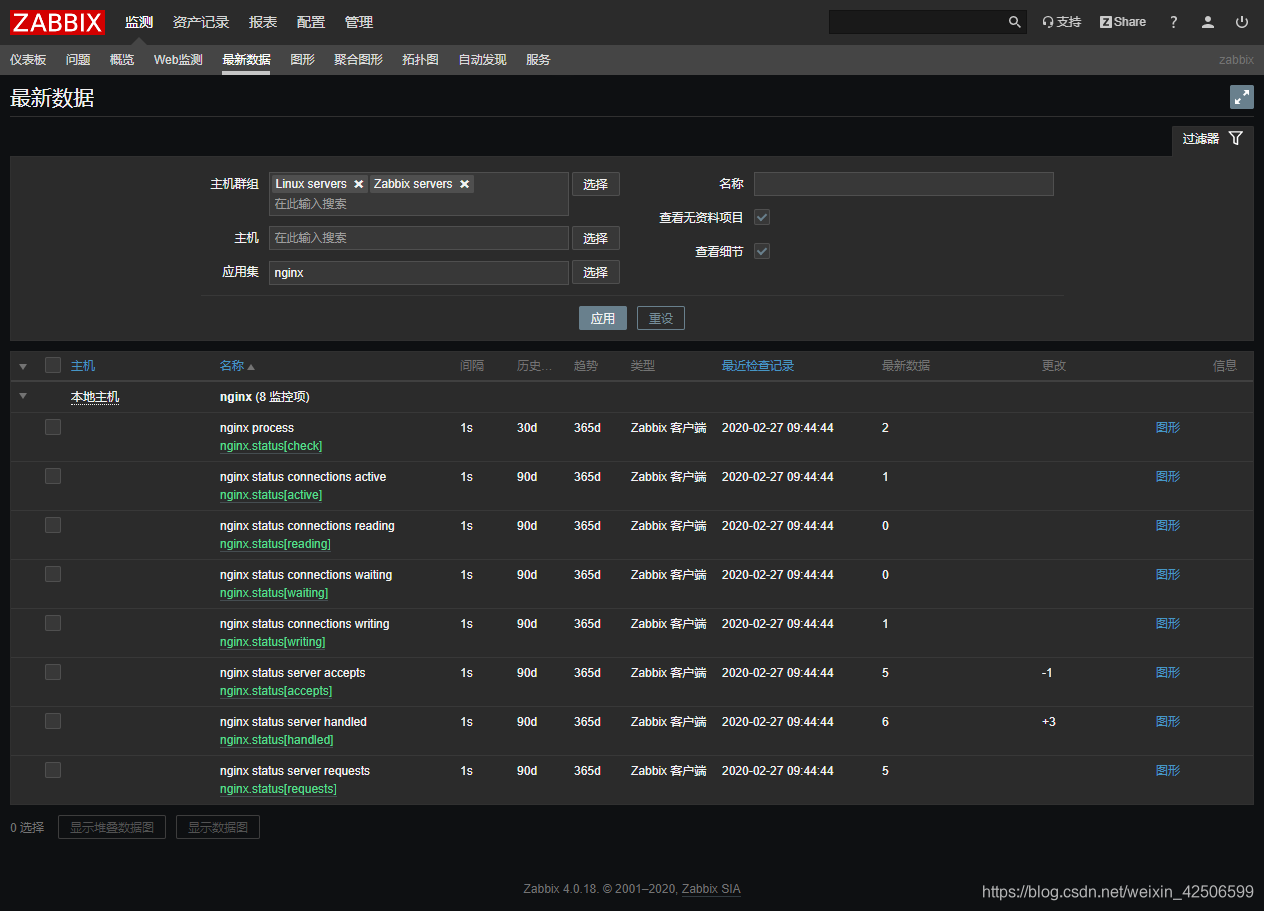

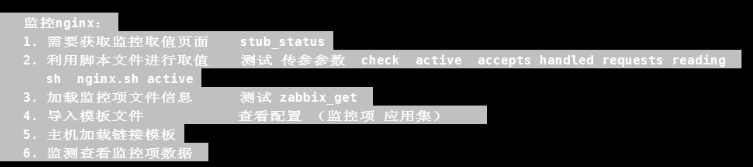

监控nginx:

1.需要获取监控取值页面 利用stub_status方式获取 2.从页面中进行取值 (使用curl命令)[root@localhost conf.d]# cat www.conf server { listen 81;server_name www.oldboy.com;location / { root /html/www/;index index.html;}location /basic_status { stub_status;}} 使用命令进行取值

[root@localhost scripts]# curl -s http://10.0.0.71:81/stub_statusActive connections: 2 server accepts handled requests 3 3 3 Reading: 0 Writing: 1 Waiting: 1 [root@localhost scripts]#

使用脚本进行取值 测试

[root@localhost conf.d]# curl -s http://10.0.0.71:81/basic_statusActive connections: 2 server accepts handled requests 4 4 3 Reading: 0 Writing: 1 Waiting: 13.加载监控项文件信息 测试zabbix_get4.导入模板文件 查看配置(监控项 应用集)

[root@localhost scripts]# sh nginx.sh active1[root@localhost scripts]#

导入模板

-rw-r--r-- 1 root root 325 Sep 10 2018 userparameter_nginx.conf

将模板导入以后,进行查看一下key值

[root@localhost zabbix_agentd.d]# zabbix_get -s 10.0.0.71 -k nginx.status[active]1[root@localhost zabbix_agentd.d]#

页面导入模板信息

借鉴其他人的监控模板的步骤:

转载地址:https://liushiya.blog.csdn.net/article/details/104544722 如侵犯您的版权,请留言回复原文章的地址,我们会给您删除此文章,给您带来不便请您谅解!

发表评论

最新留言

关于作者