操作系统学习笔记:安全

防火墙无法防止隧道攻击,或者在防火墙所允许的协议或连接内传播的攻击。比如,防火墙允许http连接,无法阻止攻击者利用缓冲区溢出攻击网页服务器,也无法阻止DOS攻击。同时防火墙也会被欺骗,一台未授权主机满足一定授权标准时,可以伪装成一台授权主机。

防火墙无法防止隧道攻击,或者在防火墙所允许的协议或连接内传播的攻击。比如,防火墙允许http连接,无法阻止攻击者利用缓冲区溢出攻击网页服务器,也无法阻止DOS攻击。同时防火墙也会被欺骗,一台未授权主机满足一定授权标准时,可以伪装成一台授权主机。

发布日期:2021-06-30 17:24:43

浏览次数:3

分类:技术文章

本文共 1093 字,大约阅读时间需要 3 分钟。

保护是个系统内部问题;而安全则与外部环境有关。如果没有用户验证,或被非授权用户访问,则内部保护是无用的。

一、安全问题

系统的安全违例分为有意或无意。安全问题有威胁(潜在危险,如漏洞)、攻击: 攻击保密性:窃取私密、保密资料 攻击完整性:修改未授权数据 违反有用性:破坏至不可用 偷窃服务:使用未授权资源 拒绝服务(DOS):阻止合法使用系统手段包括冒名顶替、消息篡改、重放攻击(重复传播数据)、中间人攻击等。

要保护系统,必须在4个层次上采取安全机制:

物理 人 操作系统 网络二、程序威胁

进程与内核一起,是完成计算机工作的唯一方法,因此编写程序来攻击,或修改进程进行攻击,是黑客的常用手段。 1、木马 2、后门 3、逻辑炸弹 比如检测自己是否仍被雇佣,否则就发作。 4、栈和缓冲区溢出 修改目标进程运行时对应的栈和缓冲区,用以运行自定义的攻击代码。鬼上身。 5、病毒 病毒与木马不同。病毒会自我复制,会感染其他程序。三、系统和网络威胁

系统和网络被用来发起攻击,或被攻击。 1、蠕虫 大量复制,耗尽资源;拼命扩散 2、端口扫描 并不是攻击,而是黑客为了攻击检测系统漏洞的方法。 3、拒绝服务 denial of service,DOS。 大都基于网络。分为占用系统资源,却不做任何有用工作;或破坏网络设备2类。 一般而言,很难预防DOS攻击。四、密码

主要加密算法有2种:对称加密和不对称加密。 1、对称加密 加密和解密用相同的密钥。2、非对称加密

具有不同的加密和解密密钥。五、用户验证

验证用户的最常用手段是密码。但密码有脆弱性,因此又有密码加密,一次性密码等,或者是生物测定学,比如指纹,眼纹什么的。六、实现安全防御

绝大多数安全专家赞同深层防御:防御层次多好于层次少。1、安全策略

制定一个安全策略并遵循 2、脆弱性评估 3、入侵检测 4、防病毒 5、审计、日志七、防火墙

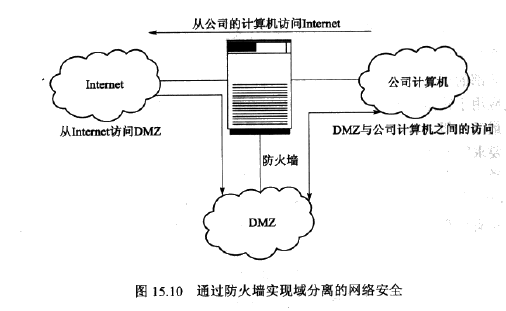

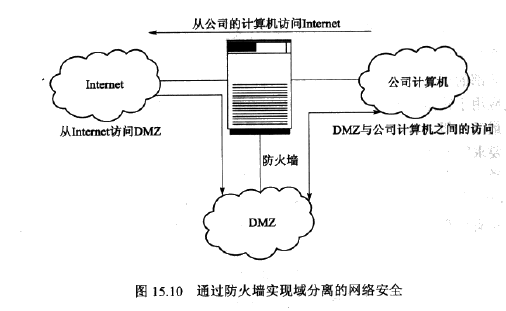

利用防火墙来分离可靠和不可靠的系统。 防火墙是一台夹在可靠系统和不可靠系统之间的计算机、装置或者路由器、软件。 网络防火墙可以将一个网络分离成几个域。一个通用的实现方式为:将互联网作为一个不可靠的域。中间是DMZ(隔离区),半可靠和半安全区域;然后是公司的局域网。 防火墙无法防止隧道攻击,或者在防火墙所允许的协议或连接内传播的攻击。比如,防火墙允许http连接,无法阻止攻击者利用缓冲区溢出攻击网页服务器,也无法阻止DOS攻击。同时防火墙也会被欺骗,一台未授权主机满足一定授权标准时,可以伪装成一台授权主机。

防火墙无法防止隧道攻击,或者在防火墙所允许的协议或连接内传播的攻击。比如,防火墙允许http连接,无法阻止攻击者利用缓冲区溢出攻击网页服务器,也无法阻止DOS攻击。同时防火墙也会被欺骗,一台未授权主机满足一定授权标准时,可以伪装成一台授权主机。 八、计算机安全分类

美国国防部将系统安全分成4类,ABCD。D最低。转载地址:https://leftfist.blog.csdn.net/article/details/50458824 如侵犯您的版权,请留言回复原文章的地址,我们会给您删除此文章,给您带来不便请您谅解!

发表评论

最新留言

很好

[***.229.124.182]2024年04月18日 21时07分43秒

关于作者

喝酒易醉,品茶养心,人生如梦,品茶悟道,何以解忧?唯有杜康!

-- 愿君每日到此一游!

推荐文章

Python鼠标点击图片,获取点击点的像素坐标

2019-04-30

路径规划(一) —— 环境描述(Grid Map & Feature Map) & 全局路径规划(最优路径规划(Dijkstra&A*star) & 概率路径规划(PRM&RRT))

2019-04-30

RRT算法(快速拓展随机树)的Python实现

2019-04-30

D*算法

2019-04-30

强化学习(四) —— Actor-Critic演员评论家 & code

2019-04-30

RESTful API

2019-04-30

优化算法(四)——粒子群优化算法(PSO)

2019-04-30

数据在Oracle中的存储

2019-04-30

轨迹规划 trajectory planning

2019-04-30

AGV自动导引运输车

2019-04-30

Trie树(字典树)

2019-04-30

COMP7404 Machine Learing——KNN

2019-04-30

COMP7404 Machine Learing——SVM

2019-04-30