本文共 937 字,大约阅读时间需要 3 分钟。

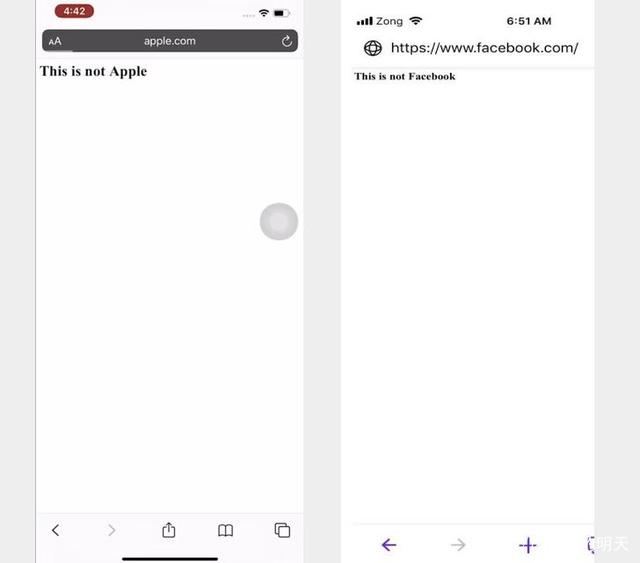

网络安全研究人员周二披露了有关影响多个移动浏览器(例如Apple Safari和Opera Touch)的地址栏欺骗漏洞的详细信息,这为鱼叉式网络钓鱼攻击和传播恶意软件打开了大门。

其他受影响的浏览器包括UCWeb,Yandex浏览器,螺栓浏览器和RITS浏览器。

这些缺陷是由巴基斯坦安全研究员拉斐·巴洛赫(Rafay Baloch)在2020年夏天发现的,并由Baloch和网络安全公司Rapid7在8月联合报告,然后在过去几周内被浏览器制造商加以解决。

UCWeb和Bolt Browser尚未修复,而Opera Mini预计将于2020年11月11日收到修复。

问题源于在任意网站中使用恶意的可执行JavaScript代码强制浏览器在页面仍加载到攻击者选择的另一个地址时更新地址栏。

“该漏洞的发生是由于在任意端口上请求时Safari保留URL的地址栏,设置间隔功能每2毫秒重新加载bing.com:8080,因此用户无法识别从原始URL到欺骗性URL的重定向, ” Rafay Baloch在技术分析中说道。

“默认情况下,使此漏洞在Safari中更有效的原因是,除非并且直到通过光标设置焦点后,才会在URL中显示端口号。”

换句话说。攻击者可能会建立一个恶意网站,并诱使目标从欺骗性电子邮件或文本消息中打开链接,从而导致毫无戒心的收件人下载恶意软件或冒着被窃取凭据的风险。

研究还发现,macOS版本的Safari容易受到同一漏洞的影响,据Rapid7称,上周发布的Big Sur macOS更新中已解决了该漏洞。

这不是第一次在Safari中发现此漏洞。早在2018年,Bal路支(Baloch)披露了一种类似的地址栏欺骗漏洞,该漏洞导致浏览器保留了地址栏并通过JavaScript引起的定时延迟从欺骗页面加载内容。

Baloch说:“随着鱼叉式网络钓鱼攻击的复杂性日益提高,利用基于地址栏欺骗的基于浏览器的漏洞可能会加剧鱼叉式网络钓鱼攻击的成功,因此被证明是致命的。”

“首先,当地址栏指向受信任的网站并且不提供任何伪造的指标时,很容易说服受害者窃取凭据或分发恶意软件,其次,由于该漏洞利用了浏览器中的特定功能,因此可以规避多种反-网络钓鱼方案和解决方案。”

转载地址:https://blog.csdn.net/weixin_33178459/article/details/112090793 如侵犯您的版权,请留言回复原文章的地址,我们会给您删除此文章,给您带来不便请您谅解!

发表评论

最新留言

关于作者